Vídeos no YouTube promoviam malwares disfarçados de programas piratas

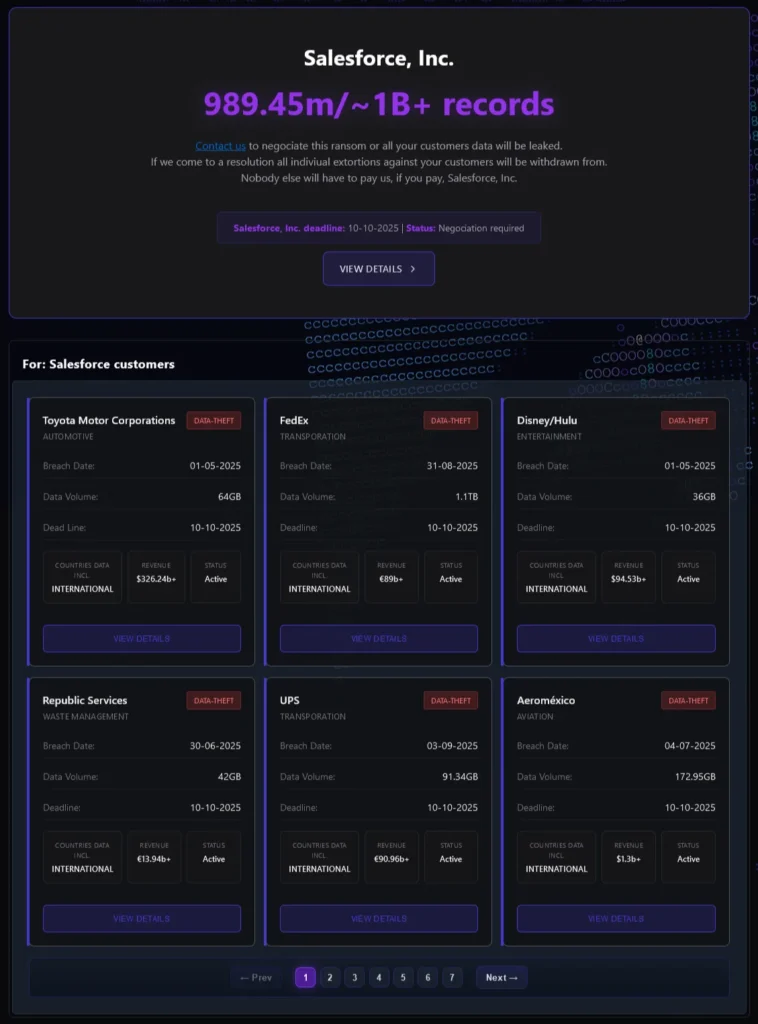

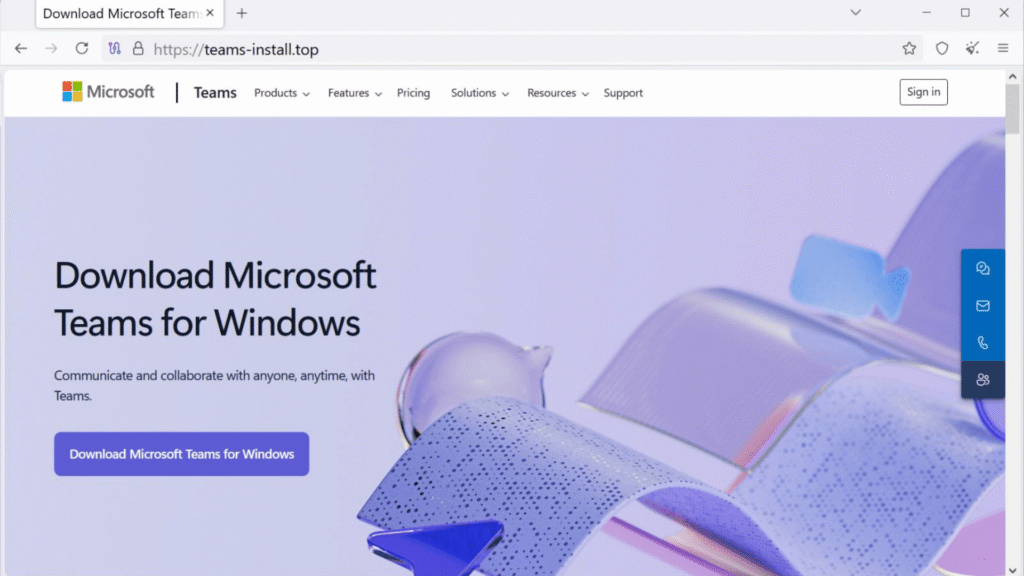

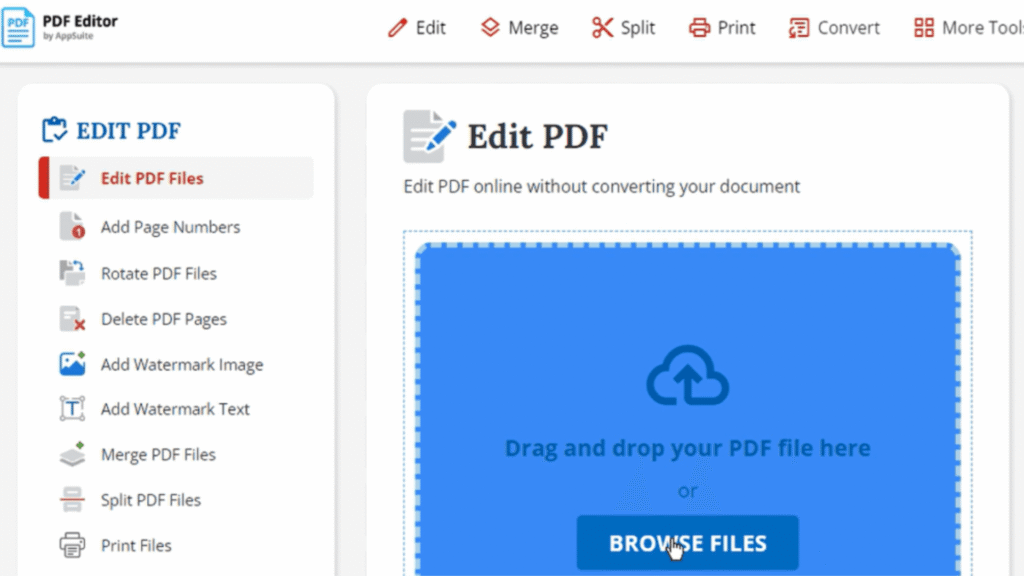

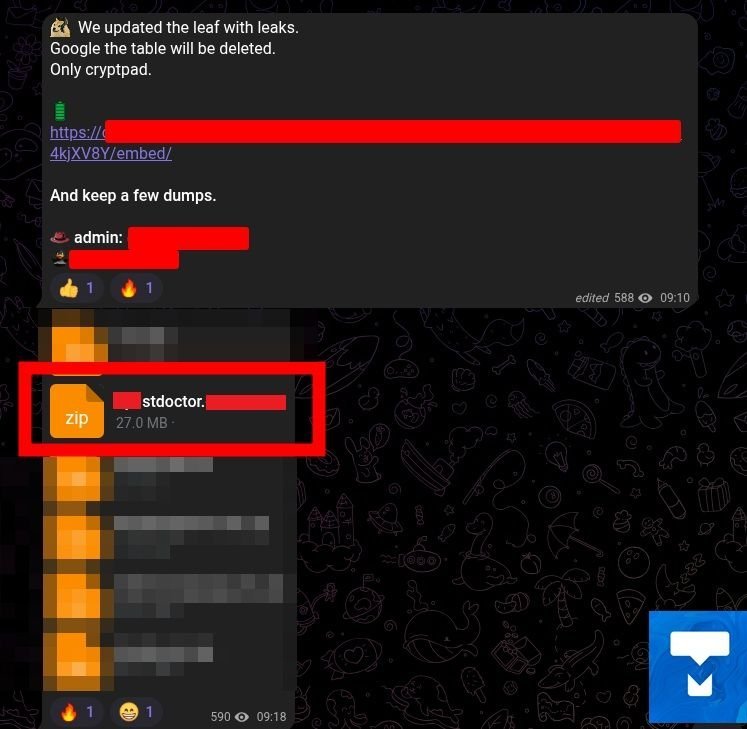

Um golpe que usava milhares de vídeos falsos no YouTube para promover malwares disfarçados de programas e jogos pirateados foi descoberto por pesquisadores da Check Point Research, que divulgaram os detalhes da campanha maliciosa nesta quinta-feira (23). A operação estava ativa desde 2021. Denominada “YouTube Ghost Network”, ou “Rede Fantasma do YouTube”, em tradução livre, […]

Vídeos no YouTube promoviam malwares disfarçados de programas piratas Read More »

Segurança